انواع روش های حملات سایبری و هک سایت ها

انواع حملات اینترنتی به وب سایت ها که توسط هکر ها صورت می گیرد به هدف اعمال خرابکاری یا اعمال فشار روی صاحبان سایت ها صورت می گیرد.

متاسفانه امروزه شاهد انواع حملات سایبری و هک سایت ها هستیم که توسط هکر ها برای مقاصد خاصی صورت می گیرد. روزانه بخش بسیار زیادی از علم افراد متخصص به جای صرف در گسترش دانش، به سمت اهداف گاها خبیث مانند هک کردن سایت های اینترنتی سوق داده میشد.

این نوع حملات اینترنتی به منظور اهداف خاصی در روش های مختلفی انجام میگردد. بزرگی این حملات به قدرت هکر و هدف آن برای هک کردن یک سایت بستگی دارد. همچنین عواملی مثل حمله از یک یا چند نقطه و حمله ی فردی یا گروهی در قدرت آنها تاثیر زیادی دارد.

اولین قدم برای جلوگیری از این حملات سایبری به سایت ها شناخت آنها می باشد. این صفحه شامل تمام دسته بندی های مورد نظر برای هک کردین یک سایت می باشد. اما دقت کنید که هر کدام از این دسته بندی ها خود دارای زیر شاخه هستند. همچنین ممکن است در برخی از حمله های اینترنتی از ترکیب چند نوع از انواع حمله های هکری استفاده شود.

در ادامه سعی میکنیم با مهمترین روش حملاتی که روی سایت های اینترنتی صورت می گیرد به ترتیب اهمیت آشنا شویم.

هک سایت از طریق حمله DDos

هدف حمله DDos: از دسترس خارج کردن سایت ها

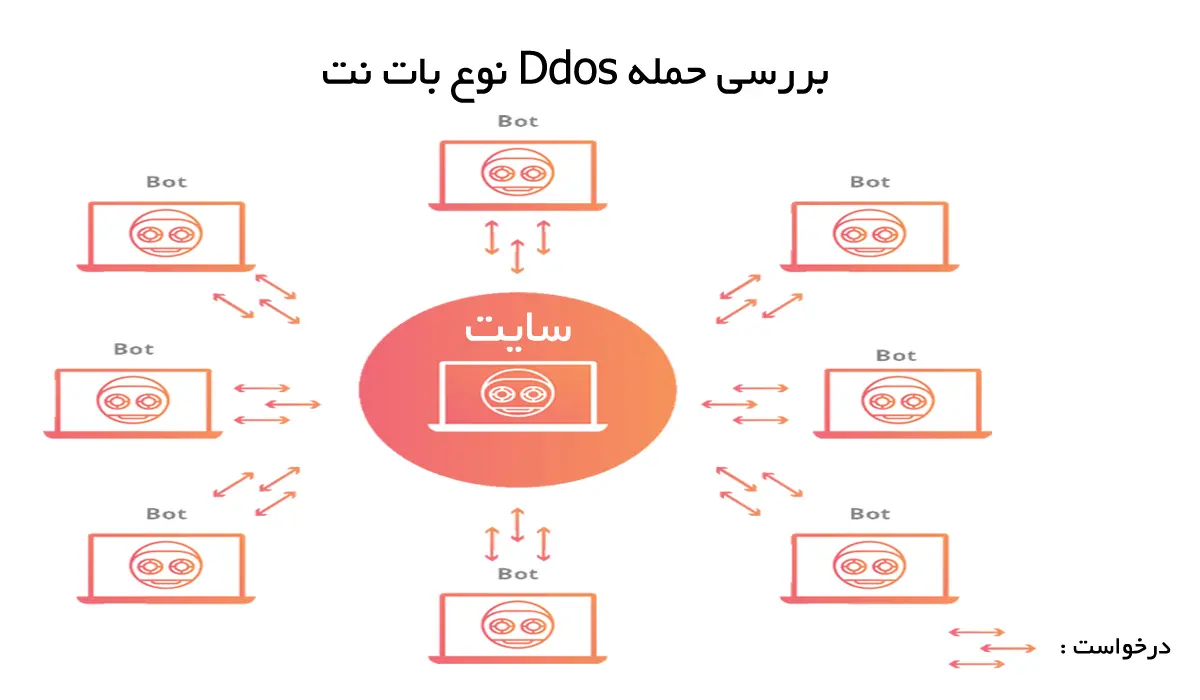

از حمله DDos به عنوان بیشترین روش مورد استفاده هکر ها در بین انواع حملات سایبری به سایت ها یاد میشود. این نام گذاری از سرواژه های Distributed Denial Of Service به معنی “خودداری از خدمات توزیع شده” گرفته شده است. در این حمله پهنای باند یا منابع سرور و سایت مورد حمله قرار می گیرد.

هدف از این نوع حمله، از دسترس خارج کردن برنامه ها یا سایت های اینترنتی می باشد. این کار با درگیر کردن پهنای باند یا اعمال پردازش های زیاد بر روی سرور یا شبکه صورت می گیرد. در ادامه با یک مثال خیلی ساده به آموزش روش حمله DDos روی سایت ها اشاره خواهد شد.

فرض کنید که شما یک هاست تهیه کرده اید که توانایی سرویس دهی به 10 کاربر به صورت همزمان را دارد. اگر تعداد 11 نفر بخواهند از سایت شما بازدید کنند سایت شما با کندی مواجه خواهد شد. حال فرض کنید 20 نفر بخواهند سایت شما را مشاهده کنند. در این صورت سایت شما نه تنها با کندی روبرو خواهد شد، بلکه برای تعداد زیادی از کاربران شما خطای تایم اوت (اتمام زمان درخواست “Time Out”) نمایش داده خواهد شد.

هکر ها از این محدودیت استفاده میکنند و توسط حمله Ddos تعداد زیادی درخواست بازدید جعلی را به سایت هدف ارسال میکنند. به این صورت سایت هدف برای بازدید کنندگان واقعی نمایش داده نمی شود و از دسترس خارج خواهد شد.

حملات Ddos یک زیر مجموعه از نوع حمله Dos می باشد که در واقع بیان میکند حمله Dos از «چند محل» به هدف «یک یا چند سایت» صورت گرفته شده است. هدف حمله DDos میتواند مستقیما به سایت، هاستینگ و یا دیتا سنتر ها باشد. عمده برخورد با این حملات نیز باید از سمت دیتاسنتر ها صورت گیرد.

پ ن: در اصل نام این نوع حمله به سایت Dos می باشد اما به دلیل سادگی آن و استفاده گسترده در بین هکر از نوع زیرمجموعه DDos ما نیز از این مورد به جای روش مادر آن استفاده کردیه ایم.

حمله PassWord

هدف حمله PassWord: نفوذ به سایت

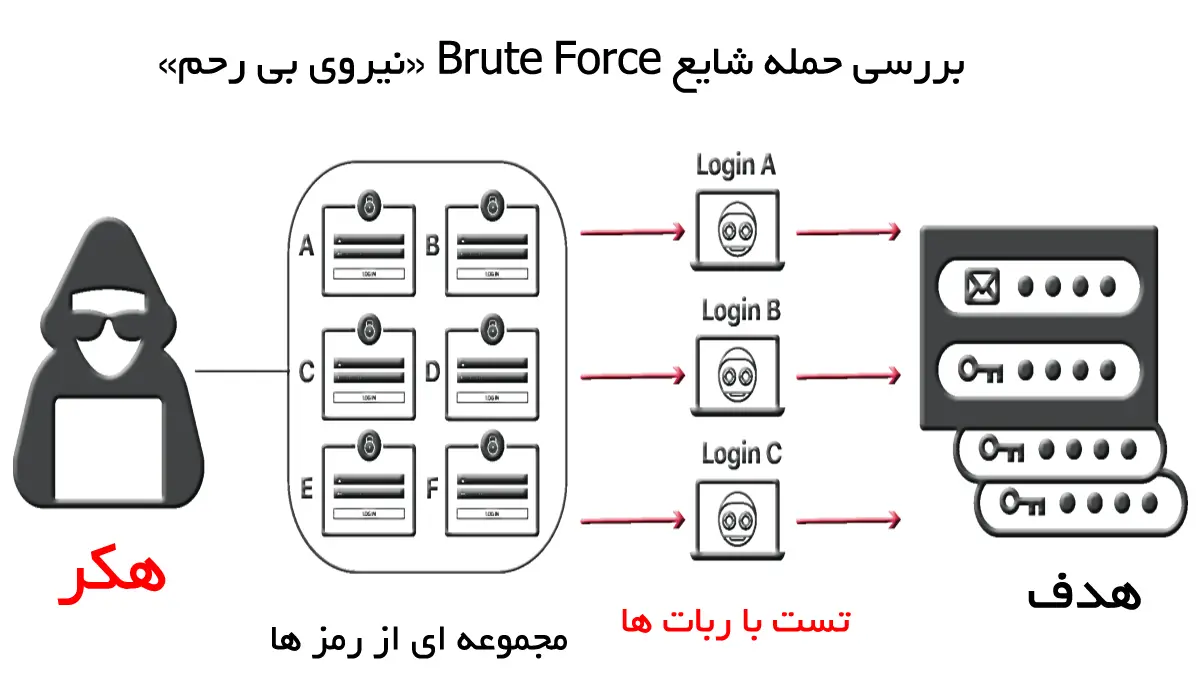

یکی دیگر از حملات شایع اینترنتی هکر ها به سایت ها، حمله PassWord می باشد. ترجمه این روش به معنی حمله “کلمه عبور | پسورد” است. هدف این روش دستیابی به رمز عبور کاربران می باشد.

در این روش هکر سعی میکند که به رمز های عبور کاربران سایت یا کاربران بانک اطلاعاتی دسترسی پیدا کند. هکر پس از دسترسی به رمز های عبور میتواند بسته به هدف خود اعمالی را روی سایت انجام دهد.

این نوع روش به دو صورت انجام میگردد:

- دسترسی شانسی (مانند مهندسی اجتماعی)

- دسترسی با اسکریپت (توسط تست پسورد های مختلف)

در روش اسکریپتی معمولا هکر توسط ساخت رمز های ترتیبی (مثلا از 0 تا 9999999 یا ZZZZZZZ) سعی میکند با پیدا کردن رمز عبور مدیران یا کاربران وارد سایت شود. در پایین مهمترین دلایل هک پسورد کاربران در سایت ها لیست شده است:

- عدم پیچیده بودن رمز های کاربران سایت (مانند رمز های کوتاه یا بدون علائم: “!@#$%^”)

- عدم جلوگیری از درخواست های تکراری( عدم مسدود سازی بعد از تعداد مشخص ورود ناموفق)

- عدم استفاده از فیلد های شناسایی انسان(مانند کپچا یا تکست سکوریتی)

در صورتی که موارد بالا در سایت ها برای جلوگیری از جملات سایبری نادیده گرفته شود، هک شدن سایت در مدت زمان کوتاهی حتمی می باشد.

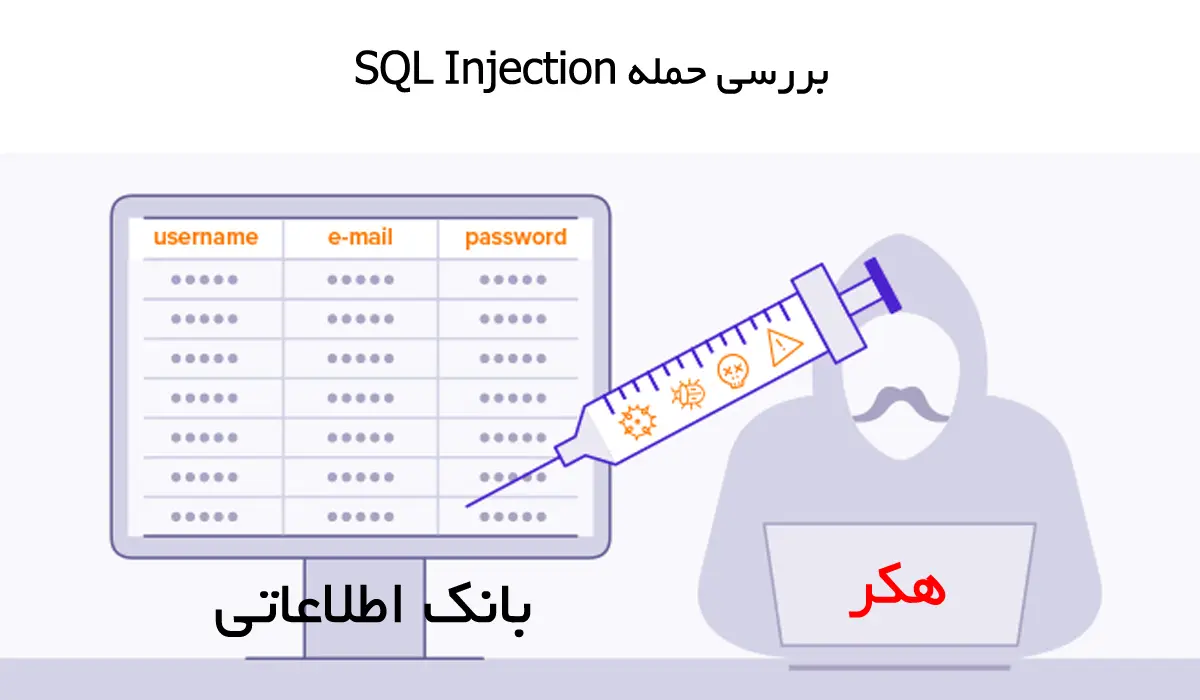

حمله SQL Injection

هدف حمله SQL Injection: نشت اطلاعات یا نفوذ به سایت

از دیگر روش ها در انواع هک سایت ها میتوان از هک به طریق SQL Injection اشاره کرد. ترجمه این نوع حمله “تزریق کد های SQL” می باشد. هدف این نوع حملات، اضافه کردن اطلاعات جدید یا دسترسی به اطلاعات موجود در پایگاه داده SQL می باشد.

همانطور که میدانید تمام سایت های پویا علاوه بر دارا بودن تعدادی فایل، دارای بانک های اطلاعاتی نیز هستند. در درون بانک های اطلاعاتی جداولی وجود دارد که تمام اطلاعات سایت در آنجا ذخیره می گردد. بسته به نیاز کاربران سایت عملیاتی به نام کوئری “Query” انجام میگردد. با استفاده از کوئری ها میتوان اطلاعات جداول را استخراج کرد. این کوئری ها میتوانند نمایش یک دیتا مانند عنوان اخبار در سایت خبری باشد یا بررسی صحت رمز ورود یک کاربر.

حال فرض کنید که هکر بتواند یک کوئری که خود آن را ساخته است را به بانک اطلاعاتی سایت شما وارد کند. عدم جلوگیری از ورود این کوئری ها میتواند مشکلات مشابه ی مانند موارد زیر را در پی داشته باشد:

- نشت اطلاعات (بیرون کشیدن ایمیل یا شماره تماس تمام کاربران و موارد مشابه)

- نشر اطلاعات جعلی (ارسال یک پست یا خبر دروغ در سایت)

- نفوذ به سایت (مانند بیرون کشیدن رمز کاربران)

- و …

حملات SQL Injection از جمله انواع روش های هک سایت است که به شدت مورد علاقه بسیاری از هکر ها می باشد. افراد هکر معمولا زمان زیادی را برای تزریق کد های SQL به سایت هدف صرف میکنند. در صورت جلوگیری از این نوع حمله هکری به سایت، ممکن است عواقب بدی برای سایت ها رخ دهد. در تکه کد پایین ساده ترین نوع حمله SQL Injection مورد استفاده قرار گرفته است:

» آموزش حمله SQL Injection به زبان ساده: هکر بعد از نوشتن نام یوزر ادمین سایت در فرم لاگین، ابتدا یک رمز بی مورد مانند “abc” وارد میکند و سپس در ادامه رمز عبارت OR 1=1 را وارد میکند. عملا در کوئوری بانک اطلاعاتی، این کد اجرا میشود:

SELECT * FROM Users WHERE User_Name = ‘Pluginyab.ir’ AND User_Pass = ‘abc’ OR 1=1

قسمت ابتدایی بررسی شرط که اشتباه می باشد از سمت پایگاه داده نادیده گرفته خواهد شد. ولی قسمت دوم که هکر استفاده کرده است (همان شرط 1=1) به علت درست بودن شرط اجرا شده و بانک اطلاعاتی اجازه ورود کاربر را صادر میکند.

» در روش ساده دیگر هکر از عبارت “–” که در بانک اطلاعاتی SQL کامنت کننده می باشد استفاده میکند و قسمت AND کوئری سایت را از کار می اندازد و به این صورت وارد آن می شود.

نکته: هر دو روش بالا سال های زیادی است که منسوخ شده اند و تنها برای درک کاربران گفته شده است. همچنین این کدها دیگر عملیاتی نیستند و در حال حاضر کاربردی ندارد. با این حال سایر روش و کد ها از این قانون تبعیت میکنند.

حمله MitM

هدف حمله MitM : دزدی و کلاه برداری های اینترنتی

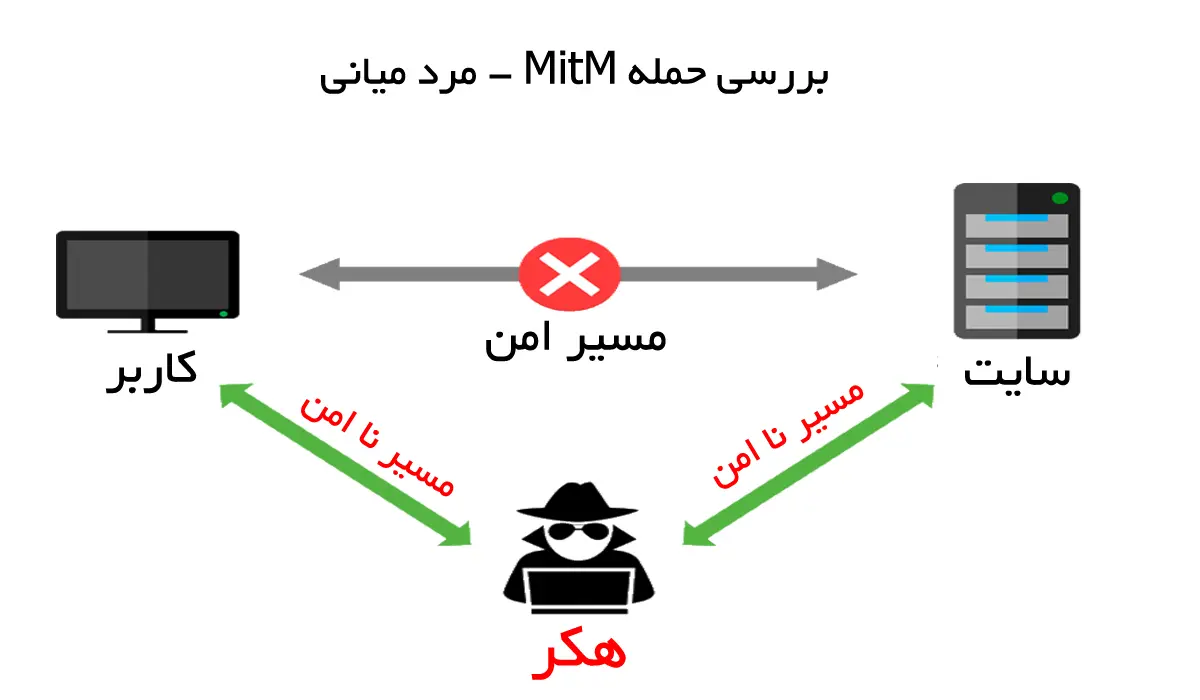

در این نوع حمله که بیشتر هدف آن کاربران سایت ها می باشد به دزدی و کلاه برداری های اینترنتی توجه شده است. MitM از سر واژه های Man in the Middle گرفته شده است که در زبان فارسی به معنی حمله مرد میانی ترجمه شده است.

در حمله مرد میانی، هکر با در دست گرفتن رابط های ارتباطی بین سایت و کاربر، اطلاعاتی را که بین آنها رد و بدل می شود را شنود کرده و از آن برای هک کردن استفاده میکند.

در اصل در حمله MitM مسیر ارتباطی که باید بین “سایت-کاربر” ساخته شود به مسیر “کابر-هکر-سایت” تغییر میکند. در این میان هکر اطلاعاتی را که کاربر به آن ارسال میکند را به سایت ارسال و یک کپی از آن را برای خود نگهداری میکند. این نوع هک کردن سایت بیشتر به دلیل ضعف سایت های کوچک رخ میدهد.

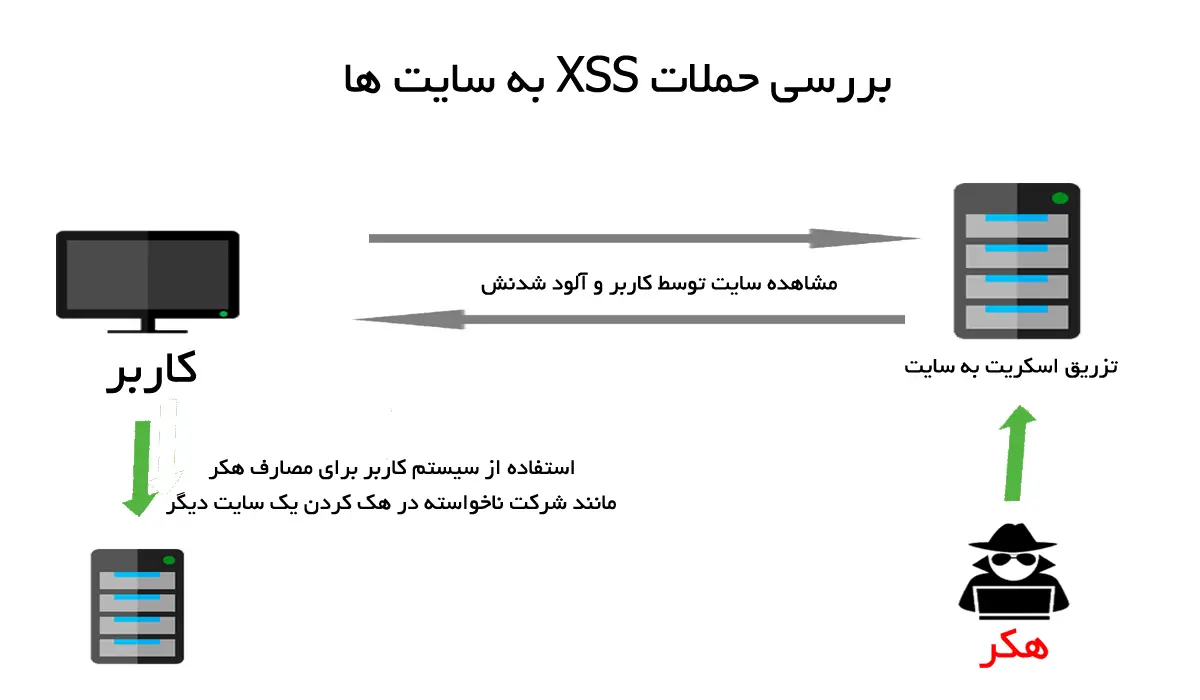

حمله XSS

هدف حمله XSS: دزدی اطلاعات

در حمله XSS هکر سعی در وارد کردن کد هایی به سمت سایت می باشد. نام حمله XSS از سر واژه های Cross Site Scripting یه معنی اسکریپت بین سایتی یا اسکریپت ضربدری گرفته شده است.

علت استفاده از X به جای C در نام مخفف شده حمله XSS این می باشد که ساختار این نوع حملات شبیه حمله ضربدری می باشد و کلمه Cross نیز به همین مورد دلالت دارد.

در این نوع حملات هکر سعی میکند تا از فرم های سایت برای تزریق اسکریپت های خود به سایت استفاده کند. در این اسکریپت ها که در مرورگر های کاربران بارگذاری میگردد، میتوان هر نوع کاری با سیستم قربانی انجام داد.

قدرت مرورگر در اطلاع از اجرای یک اسکریپت به کاربر در دفع حمله XSS و آسیب ندیدن کاربر موثر می باشد. همچنین طراح سایت نیز باید فرم های سایت را با رصد اطلاعات وارد شده پایش کند و از ورود کاراکتر هایی مانند ؟ – & – > – < – / و… جلوگیری کند. این کاراکتر ها در دستورات اسکریپت نویسی کاربرد های فراوانی دارند و فیلتر کردن آنها در فرم های سایت مشکلی به وجود نمی آورد.

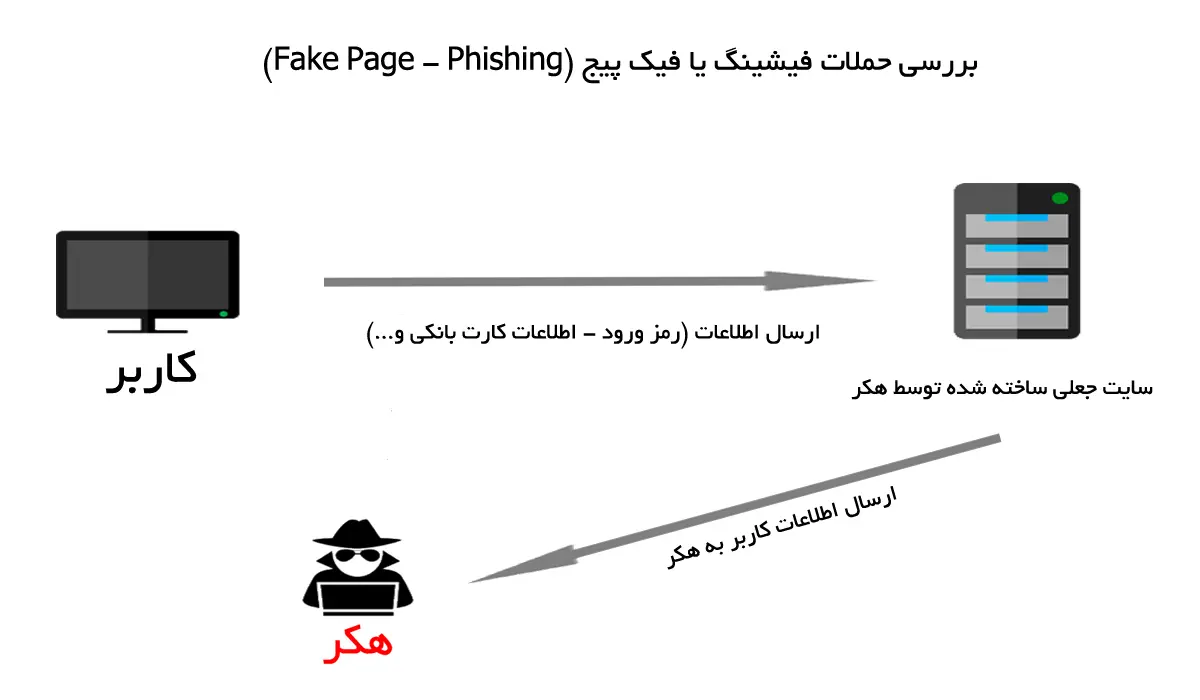

حمله Phishing

هدف حمله Phishing: کلاه برداری و دزدی اطلاعات

در حمله فیشینگ(که از خطرناک ترین انواع حملات سایبری می باشد) برای به دست آوردن رمز و اطلاعات کاربری اعضای یک سایت از آن استفاده میگردد، حساب شخص به دست هکر می افتد. واژه Phishing در زبان فارسی به همان فیشینگ ترجمه شده است ولی میتوان از واژه های “ماهیگیری هکر یا حمله درخواست جعلی” نیز برای آن استفاده کرد.

در حمله فیشینگ، هکر کاربر هدف خود را با روش هایی مانند ارسال ایمیل، پیامک، شبکه های اجتماعی و یا ریدایرکت یک سایت هک شده به سمت صفحه ای که خود ساخته است هدایت میکند. این صفحه ظاهری مشابه با صفحه ورود سایت های معروف مانند فیس بوک، جیمیل، درگاره بانک ها، سایت شما و… دارد. پس از وارد کردن اطلاعات کاربر درون این صفحه ها اطلاعات وی به جای ارسال به سرور های اصلی به سمت سرور هکر ارسال می شود.

در نوع خطرناک و جدیدتر از انواع هک سایت ها به روش حمله فیشینگ، علاوه بر ارسال اطلاعات کاربر به هکر، کاربر به سایت مورد نظر هم ورود میکند. به این صورت کاربر هدف اطلاعی از هک شدنش به دست نمی آورد و یا تمام شک های وی نسبت هک شدنش از بین خواهد رفت.

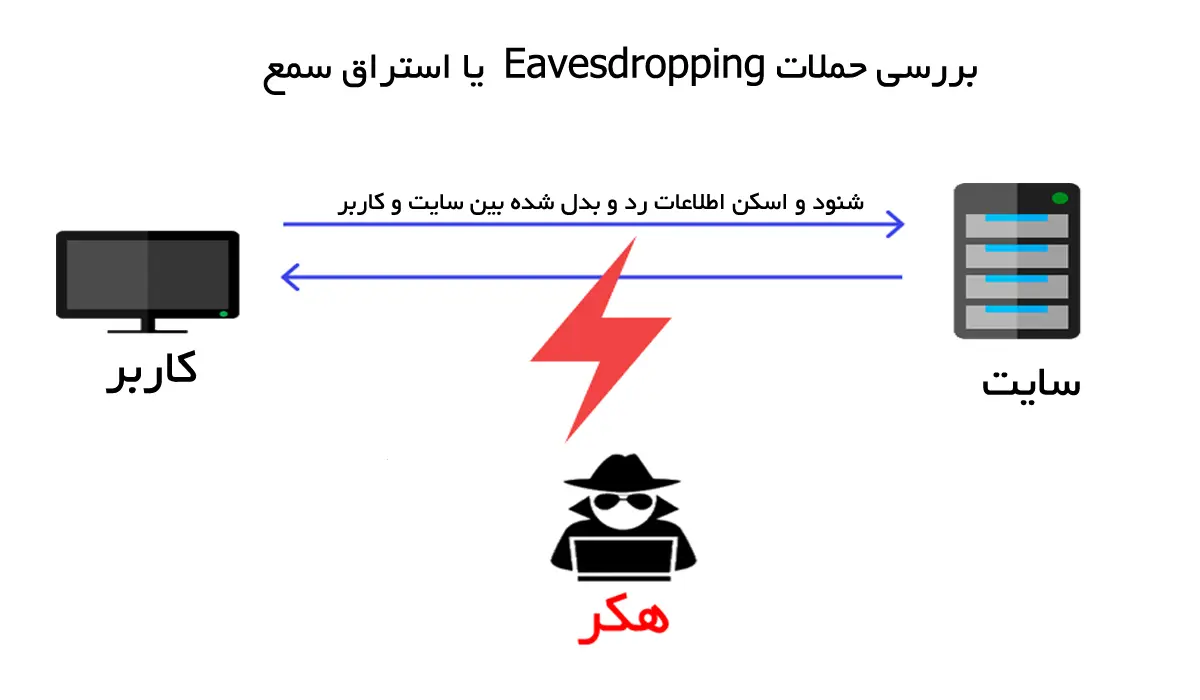

حمله Eavesdropping

هدف حمله Eavesdropping: دزدی اطلاعات و کلاه برداری از کاربران

در حمله Eavesdropping که به قصد شنود اطلاعات رد و بدل شده در شبکه ی اینترنت انجام میگردد، پس از پایش اطلاعات، موارد مورد نیاز هکر از آنها جمع آوری میگردد. معنی واژه Eavesdropping در زبان فارسی “شنود یا استراق سمع” می باشد.

در حمله استراق سمع هکر توسط اسکنر های ساخته شده توسط خودش، ترافیک شبکه را زیر نظر می گیرد و در صورت مشاهده موارد مورد نیاز برای هک کردن یک سایت، آنها را ضبط و در جهت اهداف خود استفاده میکند.

مهمترین علت هک شدن در حمله Eavesdropping عدم توجه کاربران به استفاده نکردن از سایت هایی می باشد که از پروتکل SSL استفاده نمیکنند. هکر ها در حمله استراق سمع سایت هایی که با HTTP (سایت های بدون HTTPS) را به شدت پایش میکنند تا پس از برخورد با اطلاعات کد نشده از آن استفاده کنند. هک سایت توسط استراق سمع یکی از ساده ترین روش ها در دنیای مجازی می باشد.

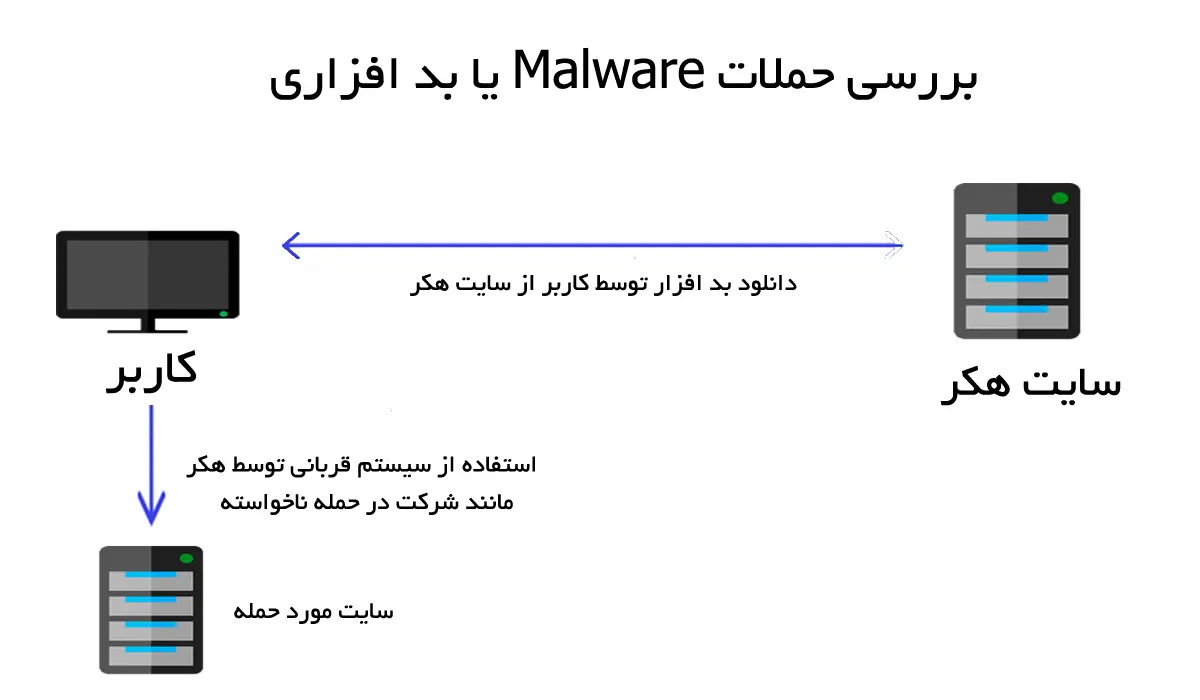

حمله Malware

هدف حمله Malware: آلوده کردن سرور یا سیستم کاربر

در حمله Malware یک بد افزار (ویروس، تروجان یا کرم) روی یک سرور یا سیستم کاربر نصب میگردد. معنی واژه Malware بد افزار یا نرم افزار مخرب می باشد. توسط این بد افزار بسیاری از اطلاعات به سمت هکر ارسال خواهد شد.

در انواع پیشرفته تر از بدافزار ها برای پخش تروجان های مخرب در یک منطقه استفاده میگردد. همچنین ممکن است که این بدافزار ها در داخل یک برنامه مفید جاسازی شوند.

فرض کنید که شما یک برنامه پخش موزیک را روی سیستم خود نصب کرده باشید. این برنامه علاوه بر پخش واقعی موزیک مورد علاقه شما، میتواند اطلاعات سیستم شما را جمع آوری و به مرور به سمت هکر ارسال کند. از قدرتمند ترین نوع بد افزار ها میتوان به کیلاگر ها (KeyLogger) اشاره کرد.

حمله Birthday

هدف حمله Birthday: دزدی اطلاعات و نفوذ به سیستم

در حمله Birthday هکر اطلاعات کد شده یک سایت را شنود و با اطلاعات از قبل کد شده خود مقایسه میکند و در صورت یکی بودن از آن استفاده میکند. معنی این حمله در زبان فارسی به حمله روز تولد ترجمه می شود. علت نامگذاری این نوع حمله هکری به سایت ها در پایین آورده شده است:

تئوری حمله روز تولد از یکی بودن تولد دو فرد با یکدیگر گرفته شده است. فرض کنید در یک بیمارستان روزانه یک فرد به دنیا می آید. بعد از گذشت 365 روز نفر بعدی که به دنیا میآید با نفر اول یک روز تولد خواهد داشت. در حمله روز تولد نیز اطلاعاتی که کد شده هستند و بین کاربر و سایت رد و بدل میشوند احتمال دارد که با اطلاعات کد شده که هکر از قبل ذخیره کرده باشد یکی باشد.

هکر اطلاعات کد شده (Hash – هش شده) خود را با اطلاعات کد شده سایت مقایسه و در صورت یکی بودن از آنها بهره برداری میکند. حمله BirthDay یکی از سخت ترین و زمانبر ترین حمله های هکری می باشد که برای سایت هایی که امنیت بالاتری دارند استفاده میگردد. در اصل سایت هایی که تمام روش های هک شدن را روی هکر بسته اند هنوز میتوانند از انواع روش های هک سایت از طریق جمله روز تولد آسیب ببینند.

حمله Drive-by

هدف حمله Drive-by: پخش بدافزارها

در حمله Drive-by هکر سعی دارد با آلود کردن کد های یک سایت سیستم تمام کاربران آن سایت را آلوده کند. واژه Drive-by در زبان فارسی به رانندگی توسط … ترجمه شده است و به زبان عامیانه میتوان سواری گرفتن هکر از سیستم کاربر را برای آن به کار برد.

در این نوع حملات هکر در سایت هدف یک اسکریپت مخرب جاسازی میکند. این اسکریپت میتواند کار هایی مانند دانلود خودکار یک برنامه در سیستم کاربر، ارسال اطلاعات قربانی به هکر، شرکت در یک حمله دیگر بدون اطلاع و موارد مشابه انجام دهد.

یکی از شایع ترین حمله های سایبری سطح اینترنت حمله Dos می باشد که توسط ادغام با حمله درایو بای به حمله Ddos از نوع بات نت تبدیل میگردد. قدرت این نوع حملات، به دلیل حمله از چند نقطه به سایت هدف، بسیار شدید و قوی می باشد و احتمال از دسترس خارج کردن سایت در این نوع حمله اینترنتی به سایت ها زیاد می باشد. همچنین به دلیل اینکه در حمله ترکیبی Drive-By و DDOS پردازش عملیات از چند نقطه صورت می گیرد، فشار کمتر روی سرور هکر می باشد و عملا مدت زمان این نوع حملات بسیار بیشتر از حالت عادی می باشد.

دیدگاه های کاربرای برای انواع روش های حملات سایبری و هک سایت ها

سلام

یک سوال دارم در مورد منوهای سایت

خصوصا موبایل

این منوها با کد نویسی اختصاصی طراحی شدن

چون آنالیز کدرم هیچ افزونه ای استفاده نشده

سلام. وقت بخیر. بله. کدنویسی شدن.

سام وقت بخیر

دست شما درد نکنه خیلی ممنونم

زیاد نخوندم ک حوصله ندارم ببخشید

یک سوال دارم : سایت شما موس سمت راست کلیک میکنم باز نمیشه کد نوشتید چی بنویسم مثل شما باشم 🙂 بگید ممنون میشم

سلام.

برای اینکه کلیک راست رو بتونید ببندید توی اینترنت این جمله رو جستجو کنید:

غیر فعال کردن کلیک راست در سایت توسط جاوا اسکریپت

کدش رو میاره و از طریق افزونه هایی که به سایت جاوا اسکریپت اضافه میکنن کدش رو وارد کنید.